Teams mit ernstzunehmendem Cloudflare-Traffic vertrauen auf uns

In Minuten angebunden

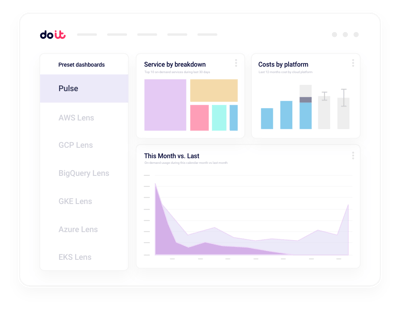

Ein API-Token. Volle Transparenz über Cloudflare.

Verbinden Sie Ihr Cloudflare-Konto per API-Token mit Read-only-Berechtigung und definiertem Scope. DoiT zieht Plan-Kosten, Workers-Aufrufe, R2-Storage und Egress-Telemetrie automatisch – ohne Agents, ohne Proxy-Anpassungen, ohne Billing-CSVs zu exportieren. Einheitliches Reporting steht wenige Stunden nach dem Anbinden bereit.

Das bekommen Sie

Gemacht für den Alltag mit Cloudflare

Genau das, wonach FinOps- und Platform-Verantwortliche beim Anbinden ihres Cloudflare-Kontos tatsächlich fragen.

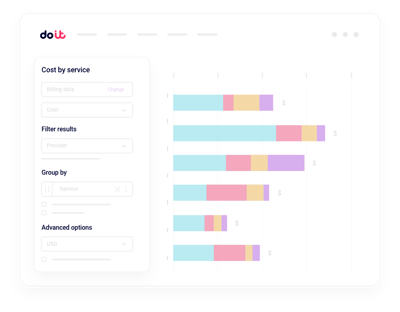

Einheitliches Kosten-Reporting am Edge

Cloudflare-Kosten nach Zone, Produkt oder Team auswerten – zusammen mit den zugehörigen Origins in AWS, GCP oder Azure.

Anomalien in Echtzeit

Bei Workers- oder Request-Spitzen in Minuten alarmiert werden – nicht erst Stunden später.

Workers- und R2-Aufschlüsselung

Aufrufe, CPU-Zeit und R2-Storage pro Script oder Bucket sehen – statt einer einzigen Zeile auf der Rechnung.

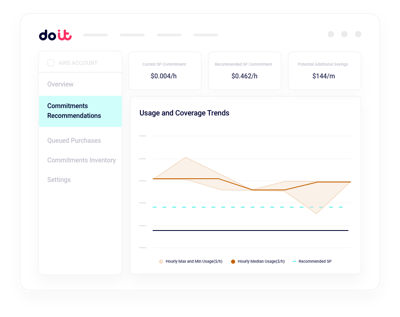

Pläne und Add-ons im Blick

Enterprise-Plan-Kontingente und Add-on-Nutzung kontenübergreifend nachverfolgen.

Transparenz bei Egress und Cache

Cloudflare-Cache-Hit-Ratio und die Egress-Rechnungen Ihrer Origins verknüpfen und genau sehen, wo sich das Offloading auszahlt.

Governance und Budgets

Budgets pro Zone oder Geschäftsbereich setzen, ohne Account-Ownern in Slack hinterherzulaufen.

Das Cloudflare-Dashboard zeigt Plan-Kosten. Cloud Intelligence™ zeigt, was dahintersteckt – und was als Nächstes zu tun ist.

Mehr als die Cloudflare-Abrechnung

Multi-Account-Rollups

Konsolidierte Sicht auf jedes Cloudflare-Konto und jede Zone, mit Drilldown bis auf die einzelne Produktlinie.

Echtzeit-Anomalie-Alerts

Machine-Learning-Erkennung für Workers, Requests und Egress – direkt in Slack oder per E-Mail.

TCO für Edge und Origin

Cloudflare-Kosten gegen Egress-Einsparungen am Origin modellieren und die wahren Gesamtkosten Ihres Delivery-Stacks sehen.

Saubere Zonen und Allocation

Nicht getaggte Zonen finden, Allocation-Regeln durchsetzen und geteilte Cloudflare-Kosten so aufteilen, wie Finance es erwartet.

Workers-Kostenzuordnung

Workers-Kosten nach Script, Route und Namespace aufschlüsseln – ganz ohne zusätzliche Instrumentierung.

Forward Deployed Engineers

Erstklassige Cloud-Architekten, die als verlängerter Arm Ihres Teams Optimierungen umsetzen.

Schnell wachsende Unternehmen setzen auf DoiT Cloud Intelligence™

Ø Einsparungen in den ersten 90 Tagen

Ø Implementierungszeit

“Die Zuverlässigkeit von DoiT kombiniert mit der Flexibilität des Systems erlaubt es uns, unsere Amazon-EKS-Workloads sicher zu optimieren – ganz ohne Zutun unserer Engineers.”

Oren Ashkenazy

Director of DevOps and Cloud bei Fiverr

Bereit, Ihr Cloudflare-Konto anzubinden?

Sehen Sie Ihre Edge-Kosten im Zusammenhang mit den Origins, die sie schützen.

Frequently asked

questions

Wie bekomme ich kontenübergreifend mehr Transparenz über Cloudflare-Kosten?

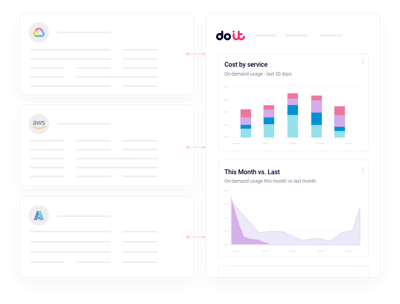

Binden Sie jedes Cloudflare-Konto einmalig per Read-only-API-Token an. Cloud Intelligence™ liest Plan-Kosten, Produktnutzung und Daten auf Zonen-Ebene ein – so lassen sich Kosten nach Konto, Zone oder Team aus einer einzigen Sicht auswerten. Keine Tabellen, keine manuellen Rollups.

Wie binde ich Cloudflare-Abrechnungsdaten am besten an Cloud Intelligence™ an?

Nutzen Sie ein Read-only-API-Token mit definiertem Scope und Berechtigungen für Billing und Analytics. DoiT übernimmt Ingestion, Normalisierung und Reporting. Die meisten Teams sind innerhalb eines Tages live und sehen ihre Cloudflare-Kosten direkt neben den Origins in AWS, GCP und Azure.

Wie erkenne ich, welche Cloudflare-Produkte oder Zonen den Großteil meiner Kosten verursachen?

Mit Cost- & Usage-Reports können Sie von den gesamten Cloudflare-Kosten bis hinunter zu einzelnen Workers-Scripts, R2-Buckets oder Zonen drillen. Filtern Sie nach Konto, Produkt oder Tag – ganz ohne Queries zu schreiben.

Wie kann ich Cloudflare-Kostenanomalien in Echtzeit überwachen?

Die Anomalie-Erkennung läuft kontinuierlich über Workers-Aufrufe, Requests und Produktnutzung. Sobald etwas aus dem Ruder läuft – ein entglittener Worker, ein R2-Storage-Spike – erhalten Sie einen Slack- oder E-Mail-Alert inklusive wahrscheinlicher Ursache.

Woran erkenne ich, ob Cloudflare meine Origin-Egress-Kosten tatsächlich senkt?

Cloud Intelligence™ korreliert Cache-Hit-Ratio und Bandbreite von Cloudflare mit den Origin-Egress-Kosten in AWS, GCP oder Azure. So beziffern Sie die Offloading-Einsparungen pro Zone und belegen die Plan-Ausgaben belastbar.

Was ist der Unterschied zu den Billing- und Analytics-Dashboards von Cloudflare selbst?

Das Cloudflare-Dashboard zeigt Plan-Kosten und Traffic-Metriken isoliert. Cloud Intelligence™ führt sie mit Ihren Cloud-Origins zusammen und ergänzt proaktive Empfehlungen, Echtzeit-Anomalie-Erkennung, Governance sowie Zugang zu Forward Deployed Engineers, die Sie bei der Umsetzung unterstützen.

Kann ich Cloudflare-Kosten Teams oder Produkten zuordnen?

Ja. Ordnen Sie Zonen, Workers und R2-Buckets über die Allocation-Regeln von DoiT Kostenstellen zu. Geteilte Cloudflare-Plan-Kosten lassen sich proportional nach Traffic, Requests oder eigenen Schlüsseln splitten – so bekommt Finance ein sauberes Chargeback.

Sind meine Daten sicher, wenn ich mein Cloudflare-Konto anbinde?

Cloud Intelligence™ arbeitet mit einem Read-only-API-Token nach dem Least-Privilege-Prinzip. Wir ändern weder Routing noch DNS oder Konfiguration – und die Plattform ist SOC 2 Type II zertifiziert.